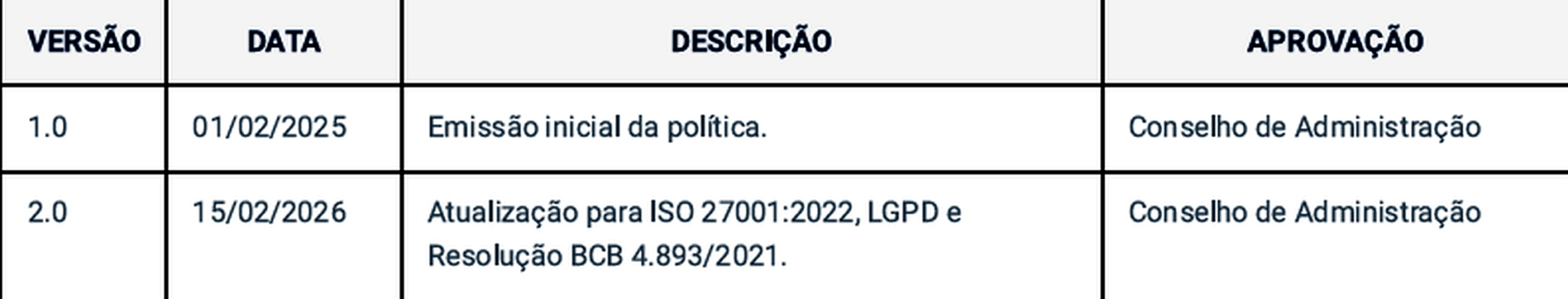

Código: POL-SEC-005/2026

Versão: 2.0

Data de Vigência: Fevereiro/2026

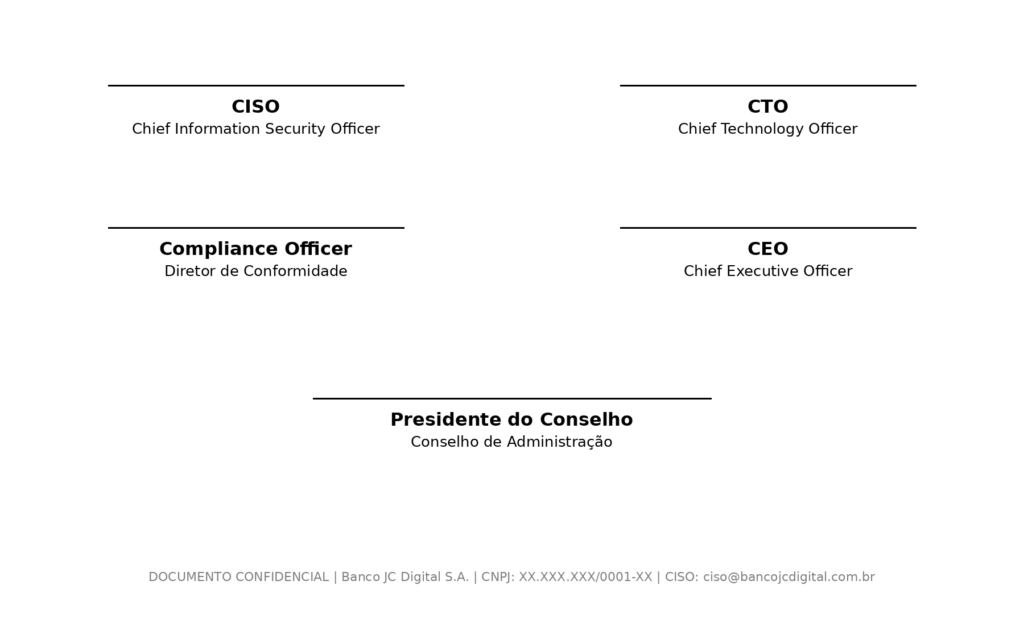

Aprovado por: Conselho de Administração

Responsáveis pela Elaboração e Revisão

■ Elaboração: CISO (Chief Information Security Officer)

■ Revisão Técnica: Equipe de Segurança + Compliance + Jurídico

■ Aprovação Final: Conselho de Administração

A segurança da informação é um pilar estratégico para o BANCO JC DIGITAL. Em um ambiente financeiro 100% digital, a confiança dos nossos clientes depende diretamente da nossa capacidade de proteger seus dados e ativos.

Mensagem do CISO:

“Segurança não é apenas tecnologia; é cultura, processo e responsabilidade de todos. Nossa missão é garantir que a inovação do Banco JC Digital seja construída sobre alicerces sólidos de proteção cibernética, assegurando a confidencialidade, integridade e disponibilidade em todas as nossas operações.”

Esta política estabelece as diretrizes fundamentais para a gestão de segurança da informação, alinhada às melhores práticas internacionais (ISO 27001, NIST) e exigências regulatórias (BCB, LGPD), servindo como guia mandatório para todos os colaboradores e parceiros.

PARTE I – Disposições Gerais – 04

PARTE II – Governança de Segurança – 06

PARTE III – Classificação e Proteção da Informação – 08

PARTE IV – Controles de Acesso – 10

PARTE V – Criptografia e Proteção de Dados – 12

PARTE VI – Segurança de Infraestrutura – 14

PARTE VII – Desenvolvimento Seguro – 16

PARTE VIII – Gestão de Vulnerabilidades – 18

PARTE IX – Monitoramento e Detecção – 20

PARTE X – Continuidade e Backup – 22

PARTE XI – Segurança de Terceiros – 24

PARTE XII – Resposta a Incidentes – 25

PARTE XIII – Privacidade e LGPD – 26

PARTE XIV – Conscientização e Treinamento – 28

PARTE XV – Conformidade e Auditoria – 29

PARTE XVI – Gestão de Endpoints – 30

PARTE XVII – Segurança Física – 31

PARTE XVIII – Indicadores e Métricas – 32

PARTE XIX – Revisões e Anexos – 33

1.1 Finalidade

Estabelecer as diretrizes corporativas para a proteção dos ativos de informação do Banco JC Digital, garantindo a continuidade dos negócios e minimizando riscos de segurança, em conformidade com as normas regulatórias e estratégias de negócio.

1.2 Escopo e Abrangência

Esta política aplica-se a 100% da infraestrutura digital, sistemas, dados, pessoas (colaboradores, terceiros e parceiros) e processos do Banco JC Digital. Inclui ambientes em nuvem, on-premise, dispositivos móveis e integrações com terceiros críticos.

1.3 Princípios Fundamentais

■ Confidencialidade: Garantir que a informação seja acessível apenas por pessoas autorizadas.

■ Integridade: Salvaguardar a precisão e a completude da informação e dos métodos de processamento.

■ Disponibilidade: Garantir que usuários autorizados tenham acesso à informação e aos ativos associados quando necessário.

■ Defesa em Profundidade: Aplicação de múltiplas camadas de controle de segurança.

■ Privacidade por Design: Proteção de dados pessoais incorporada desde a concepção de sistemas e processos.

Esta política está fundamentada nas seguintes normas e legislações:

■ Resolução BCB nº 4.893/2021: Dispõe sobre a política de segurança cibernética e requisitos para contratação de serviços de nuvem.

■ Resolução CMN nº 4.658/2018: Política de segurança cibernética para instituições financeiras.

■ Lei nº 13.709/2018 (LGPD): Lei Geral de Proteção de Dados Pessoais.

■ ISO/IEC 27001:2022 e 27002:2022: Padrões internacionais de gestão de segurança da informação.

■ NIST Cybersecurity Framework: Identificar, proteger, detectar, responder e recuperar.

■ PCI-DSS v4.0: Padrão de segurança para dados de cartões de pagamento.

■ CIS Controls v8: Controles críticos de segurança cibernética.

3.1 Conselho de Administração

Órgão máximo responsável pela aprovação da estratégia de segurança cibernética e pela supervisão da eficácia do programa de segurança.

3.2 Comitê de Segurança da Informação (CSI)

Composto por líderes executivos (C-Level), reúne-se mensalmente para deliberar sobre riscos, incidentes críticos e investimentos em segurança.

3.3 CISO (Chief Information Security Officer)

Responsável executivo pela segurança da informação, com reporte direto ao CEO ou ao Conselho, garantindo independência e autoridade.

3.4 Estrutura de Segurança

■ SOC (Security Operations Center): Monitoramento e resposta a incidentes 24/7.

■ AppSec & Vulnerability Management: Desenvolvimento seguro e gestão de vulnerabilidades.

■ GRC (Governance, Risk and Compliance): Gestão de políticas, riscos e conformidade.

3.5 Papéis e Responsabilidades (RACI)

Todos os colaboradores possuem responsabilidades de segurança definidas, formalizadas na matriz RACI interna e nos descritivos de cargos.

4.1 Metodologia

Baseada na ISO 27005 e NIST SP 800-30, considerando ativos, ameaças, vulnerabilidades, probabilidade e impacto.

4.2 Avaliação de Riscos

Realizada trimestralmente ou mediante mudanças significativas no ambiente (projetos novos, aquisições e mudanças regulatórias).

4.3 Tratamento de Riscos

■ Mitigar: Implementar controles para reduzir o risco a níveis aceitáveis.

■ Transferir: Contratar seguros cibernéticos ou transferir o risco a terceiros.

■ Aceitar: Formalização de aceite pelo nível gerencial apropriado (Conselho para riscos altos).

■ Evitar: Descontinuar a atividade que gera o risco.

4.4 Indicadores de Risco (KRIs)

Monitoramento contínuo de KRIs (por exemplo, percentual de sistemas críticos sem patch e tempo médio de correção de vulnerabilidades).

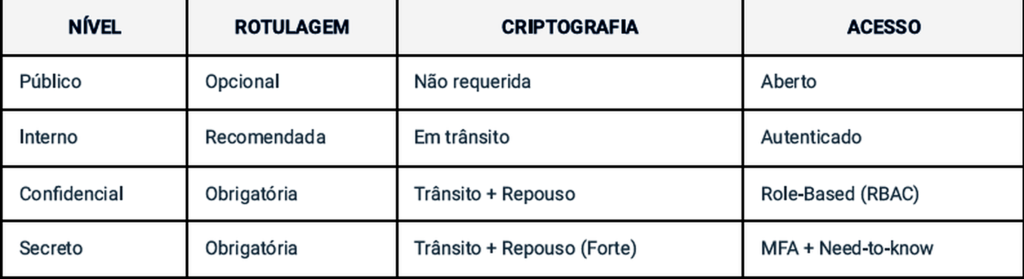

5.1 Níveis de Classificação

A informação deve ser classificada em um dos quatro níveis:

■ PÚBLICO: Informação de livre circulação (por exemplo, materiais de marketing e site institucional).

■ INTERNO: Uso restrito ao ambiente do banco (por exemplo, políticas internas e lista de ramais).

■ CONFIDENCIAL: Acesso restrito a grupos específicos; impacto alto em caso de vazamento (por exemplo, estratégias, contratos e dados financeiros não auditados).

■ SECRETO: Nível máximo de proteção; acesso extremamente restrito (por exemplo, chaves criptográficas mestre, senhas administrativas, dados sensíveis de clientes VIP e investigações em curso).

5.5 Tabela de Controles por Nível

6.1 Princípio do Menor Privilégio

Usuários devem ter apenas os acessos estritamente necessários para desempenhar suas funções.

6.3 Autenticação Multifator (MFA) 🔐

O uso de MFA é obrigatório para:

■ Acesso remoto: VPN e VDI.

■ Acesso a sistemas críticos e dados confidenciais/secretos.

■ Contas privilegiadas: Administradores.

■ Acesso a ambientes de nuvem: AWS e GCP.

6.5 Gerenciamento de Contas Privilegiadas (PAM)

Uso de solução de cofre de senhas (PAM) para gerenciar, monitorar e rotacionar credenciais de alto privilégio. Todo acesso administrativo deve ser rastreável.

6.6 Revisão de Acessos

Revisão trimestral de todos os acessos concedidos, realizada pelos gestores de cada área, para garantir a manutenção do princípio do menor privilégio.

7.1 Criptografia em Repouso

Todos os dados confidenciais e secretos em repouso (bancos de dados, backups e storages) devem ser criptografados utilizando algoritmos fortes (por exemplo, AES-256).

7.2 Criptografia em Trânsito

Toda comunicação de dados sensíveis deve ser protegida por protocolos seguros (por exemplo, TLS 1.3 ou superior). O uso de protocolos inseguros (HTTP, Telnet e FTP) é proibido para dados sensíveis.

7.3 Gerenciamento de Chaves (HSM)

O ciclo de vida das chaves criptográficas (geração, distribuição, armazenamento, rotação e revogação) deve ser gerenciado de forma segura, preferencialmente utilizando Hardware Security Modules (HSM) para chaves mestras.

7.4 Tokenização

Dados de cartão de crédito (PAN) e outros dados altamente sensíveis devem ser tokenizados, substituindo o dado real por um identificador não sensível, conforme os requisitos do PCI-DSS.

8.1 Arquitetura Zero Trust

Adoção do modelo “nunca confie, sempre verifique”. A rede interna não é considerada implicitamente segura. Segmentação de rede para isolar ambientes (Dev, Test e Prod) e zonas de segurança.

8.4 WAF (Web Application Firewall)

Implementação de WAF em todas as aplicações web expostas à internet para proteção contra ataques comuns (OWASP Top 10).

9.1 Responsabilidade Compartilhada Compreensão clara das responsabilidades de segurança entre o Banco e os provedores de nuvem (AWS, Google Cloud).

9.4 Configurações Seguras (CSPM)

Monitoramento contínuo da postura de segurança na nuvem para detectar e corrigir configurações incorretas (ex: buckets S3 públicos), seguindo benchmarks do CIS.

10.1 SDLC Seguro

Integração de atividades de segurança em todas as fases do ciclo de desenvolvimento de software (requisitos, design, codificação, testes e deploy).

10.3 Code Review e SAST/DAST

■ SAST (Static Application Security Testing): Análise automática do código-fonte em busca de vulnerabilidades.

■ DAST (Dynamic Application Security Testing): Testes realizados na aplicação em execução.

■ Code Review: Revisão manual de código com foco em segurança.

10.5 Penetration Testing

Realização de testes de intrusão (pentest) trimestrais em aplicações críticas e anuais em todo o perímetro, executados por empresas especializadas independentes.

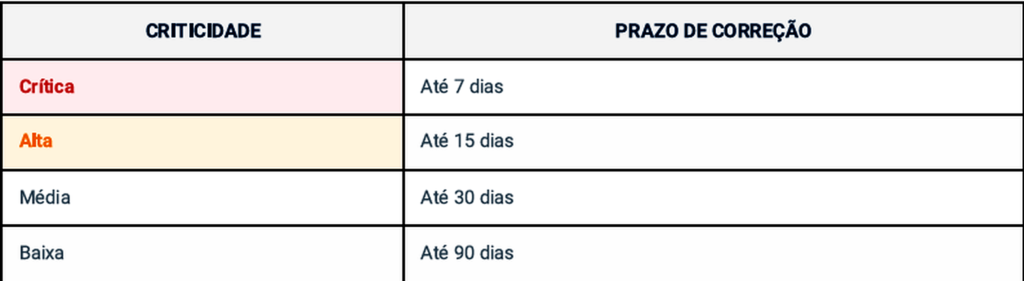

11.1 Scanning Automatizado

Varreduras semanais de vulnerabilidades em toda a infraestrutura

(servidores, redes, aplicações).

11.2 SLAs de Correção

12.1 Operação 24/7/365

Monitoramento contínuo de eventos de segurança para detecção e resposta rápida a ameaças.

12.2 SIEM (Security Information and Event Management)

Centralização e correlação de logs de diversas fontes (firewalls, servidores, aplicações e endpoints) para identificação de padrões de ataque.

13.1 Estratégia 3-2-1

Manter 3 cópias dos dados, em 2 tipos de mídia diferentes, sendo 1 cópia offsite (fora do local principal).

13.5 Backup Imutável

Implementação de backups imutáveis para proteção contra ataques de ransomware.

14.2 RTO e RPO

■ RTO (Recovery Time Objective): ≤ 4 horas para sistemas críticos.

■ RPO (Recovery Point Objective): ≤ 1 hora.

14.5 Testes Anuais

15.1 Due Diligence

Avaliação rigorosa da postura de segurança de todos os fornecedores críticos antes da contratação.

15.5 Right to Audit

Inclusão de cláusulas contratuais que garantam ao Banco o direito de auditar a segurança dos fornecedores.

Os procedimentos detalhados de resposta a incidentes estão definidos na Política de Resposta a Incidentes Cibernéticos (POL-CYBER-004). Esta política macro estabelece a obrigatoriedade de:

■ Existência de um CSIRT (Computer Security Incident Response Team) atuante.

■ Notificação tempestiva de incidentes relevantes ao BACEN, ANPD e aos titulares de dados.

■ Processo estruturado de contenção, erradicação e recuperação.

17.1 Princípios da LGPD

Todo tratamento de dados pessoais deve observar os princípios da finalidade, adequação, necessidade, livre acesso, qualidade, transparência, segurança, prevenção, não discriminação e responsabilização.

17.6 Notificação de Vazamentos

Em conformidade com a LGPD, incidentes de segurança que possam acarretar risco ou dano relevante aos titulares devem ser comunicados à ANPD e aos titulares em até 72 horas úteis.

18.1 Treinamento Obrigatório

Todos os colaboradores e terceiros devem realizar treinamento anual de conscientização em segurança da informação e privacidade.

18.2 Simulações de Phishing

Realização de campanhas trimestrais de simulação de phishing para educar os usuários e medir a eficácia do treinamento

O Banco JC Digital compromete-se a manter conformidade contínua com as leis, regulamentos e normas aplicáveis. Auditorias internas semestrais e externas anuais garantem a aderência aos controles estabelecidos.

20.1 EDR/XDR

Utilização de soluções avançadas de detecção e resposta (EDR/XDR) em todos os endpoints corporativos.

20.5 Disk Encryption

Criptografia de disco total (Full Disk Encryption) obrigatória em todos osnotebooks e dispositivos móveis corporativos.

Controles rigorosos de acesso físico aos escritórios e data centers, incluindo monitoramento por câmeras, controle biométrico e política de Mesa Limpa e Tela Limpa.

■ Disponibilidade: ≥ 99,95%

■ MTTD (Mean Time to Detect): ≤ 15 minutos

■ MTTR (Mean Time to Respond): ≤ 1 hora (para incidentes críticos P1)

■ Vulnerabilidades Críticas Abertas: < 1%

■ Phishing Click Rate: ≤ 5%

ANEXOS:

■ ANEXO I – Matriz de Classificação de Informações

■ ANEXO II – Tabela de SLAs de Correção de Vulnerabilidades

■ ANEXO III – Checklist de Segurança para Fornecedores

■ ANEXO IV – Política de Senhas (requisitos técnicos)

■ ANEXO V – Política de Uso Aceitável (AUP)

■ ANEXO VI – Formulário de Concessão de Acesso

■ ANEXO VII – Termo de Responsabilidade e Confidencialidade

■ ANEXO VIII – Fluxograma de Resposta a Incidentes (ref. POL-CYBER-004)

■ ANEXO IX – Glossário de Termos de Segurança